Розмітка та аналіз військових даних: ШІ для розвідки, безпілотники, кіберзахист

Анотація розвідувальних даних

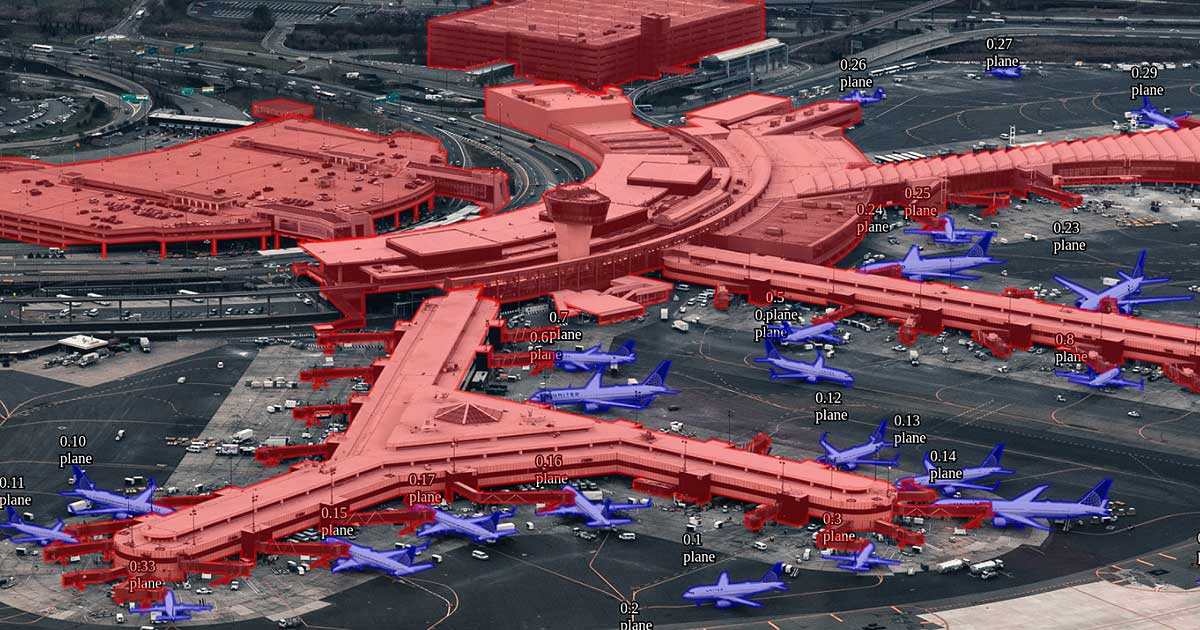

Сучасні технології анотації аерознімків та семантичної сегментації для розвідки революціонізують військову аналітику та забезпечують швидке та точне маркування ворожої техніки навіть у складних умовах. Українські сили оборони виявляють до 12 000 цілей щотижня з використанням штучного інтелекту. Глибинне навчання для супутникового аналізу дозволяє ефективно обробляти величезні обсяги геопросторових даних, забезпечуючи критично важливу інформацію для прийняття тактичних рішень. Інтеграція різних типів датчиків створює комплексну картину поля бою, де satellite imagery analysis та object detection in EO/IR системах працюють синхронно для максимальної ефективності розвідувальних операцій.

Одним з найскладніших завдань сучасної військової розвідки є виявлення замаскованої техніки в лісових масивах. Системи aerial reconnaissance annotation використовують комбінацію LiDAR-сканування та радарів з синтезованою апертурою (SAR) для виявлення техніки під природним камуфляжем. Ключову роль у цьому процесі відіграє класифікація хмар точок LiDAR, де алгоритми глибинного навчання для супутникового аналізу відокремлюють статичні об'єкти (дерева, скелі) від рухомих цілей — що особливо важливо для автоматизації цілевказування у режимі реального часу.

Сучасні методи обробки супутникових знімків використовують семантичну сегментацію для розвідки, яка автоматично класифікує різні типи об'єктів інфраструктури та ступінь їх пошкодження. Після масованих атак на енергетичні об’єкти, сегментація зображень дозволяє оперативно оцінити масштаби пошкоджень та пріоритезувати відновлення. А використання об'єктного розпізнавання в інфрачервоному (IR) спектрі дає змогу фіксувати теплові сліди діяльності ворога навіть у темний час доби або за умов сильного задимлення — забезпечуючи оптимізацію дешифрування при обмеженій видимості.

| Тип зображення | Формат анотації | Основні цілі | Приклад використання |

| EO (оптичні) | Bounding boxes, polygons | Виявлення ворожої техніки, позицій, інженерних споруд | Аналіз супутникових фото для підготовки артударів |

| IR (інфрачервоні) | Thermal segmentation masks | Виявлення теплових об’єктів вночі або за поганої видимості | Визначення місць скупчення техніки або живої сили |

| SAR (радарні) | Semantic layers, classification | Аналіз рельєфу, виявлення рухомих цілей, виявлення об'єктів у хмарах чи димі | Розвідка через перешкоди, виявлення підземних укріплень |

Приклад коду на Python для обробки GeoTIFF з використанням GDAL:

python

import gdal

dataset = gdal.Open('recon.tif')

band = dataset.GetRasterBand(1)

elevation = band.ReadAsArray()

Обробка мультисенсорних даних

У зоні бойових дій в Україні особлива увага приділяється ефективній інтеграції різних типів сенсорів — LiDAR/радар/оптика — для створення максимально повної та точної картини оперативної обстановки. Процес об'єднання хмар точок з різних джерел дозволяє формувати деталізовані тривимірні моделі місцевості та позицій ворога, що є основою для 3D-реконструкції позицій. Використання методів multisensor data fusion дозволяє не лише підвищити якість розвідданих та точність виявлення цілей, а й суттєво скоротити час їх ідентифікації, що дуже важливо для прийняття швидких тактичних рішень.

Водночас, бойові умови накладають низку складних викликів. Один з них — необхідність калібрування датчиків у польових умовах, що часто відбувається в екстремальних погодних та електромагнітних умовах. Проте Sprotyv G7 демонструє, що знімки з БПЛА в поєднанні з глибинною аналітикою дозволяють оперативно фіксувати переміщення техніки навіть при низькій якості візуального сигналу. Для забезпечення надійності даних застосовують методи компенсації атмосферних перешкод — диму, пилу, опадів — а також частотну фільтрацію для усунення шумів і перешкод у радіочастотних сигналах. Технології RF signal annotation та Doppler radar analysis дозволяють аналізувати рухомі об’єкти, визначати їх швидкість та напрямок, що особливо важливо для відстеження ворожої техніки та мінімізації ризиків для власних сил. Такий комплексний підхід до обробки мультисенсорних даних забезпечує українським військовим високоточну інформацію в реальному часі, що є ключовим фактором успішності сучасних операцій.

ASCII-схема роботи сенсорного кластера БПЛА:

text

[LiDAR] --> [IMU] --> [GNSS]

↓ ↓ ↓

[Фільтр Калмана] --> [Об'єднаний датасет]

JSON-приклад міток для радарних сигналів:

json

{

"target_type": "БМП",

"speed": 45.7,

"direction": 234.5,

"confidence": 0.92

}

Кібербезпека та захист даних

Кібербезпека — ключовий компонент військових технологій та обробки розвідувальних даних. Сучасна архітектура захисту базується на шифруванні анотованих датасетів, протоколах Zero Trust, ізоляції обчислень та повному аудиті доступу.

Технологія Intel Software Guard Extensions (SGX) формує основу архітектури безпеки, створюючи довірені середовища виконання (TEE) під назвою енклави. SGX забезпечує найменший периметр довіри в дата-центрі, дозволяючи лише коду всередині захищеного енклаву доступ до конфіденційних даних, при цьому блокуючи доступ іншому програмному забезпеченню, віртуальним машинам та адміністраторам. Кожен енклав ідентифікується через SGX Enclave Control Structure (SECS), що зберігається в спеціальній EPC-сторінці з типом PT_SECS. Ця архітектура забезпечує контейнеризацію робочих середовищ на рівні процесора, гарантуючи ізоляцію обчислень навіть у хмарних середовищах. Для військових застосувань це означає можливість безпечної обробки анотованих датасетів розвідувальної інформації без ризику витоку через компрометацію операційної системи або гіпервізора.

Дистанційна атестація дозволяє перевірити автентичність енклаву перед передачею інформації, підтримуючи принципи Zero Trust — жоден доступ не вважається безпечним за замовчуванням.

Шифрування анотованих датасетів реалізується через комбінацію симетричних та асиметричних алгоритмів, адаптованих до специфіки військових застосувань. Гомоморфне шифрування (homomorphic encryption) дозволяє оборонним організаціям аналізувати зашифровані дані з систем спостереження без розкриття конкретних деталей або ідентичності. Це особливо важливо для аналізу даних від безпілотних систем та розвідувальних мереж, де необхідно зберегти операційну таємницю при проведенні аналітичних операцій.

Верифікація міток через blockchain технології додає додатковий рівень цілісності для анотованих даних, створюючи незмінний журнал всіх операцій з датасетами. Це критично важливо для запобігання model poisoning attacks та забезпечення достовірності навчальних даних для систем штучного інтелекту в військових застосуваннях.

Порівняльний аналіз криптографічних рішень

| Характеристика | AES-256 | Post-Quantum Cryptography |

| Стійкість до квантових атак | Знижена до ~128 біт через алгоритм Гровера | Розроблена для повної стійкості |

| Швидкість обробки | Висока, оптимізована для великих обсягів | Варіабельна, залежно від алгоритму |

| Розмір ключів | 256 біт | Значно більші (кілобайти) |

| Статус стандартизації | Повністю стандартизований | У процесі стандартизації |

| Енергоспоживання | Низьке | Вище для більшості кандидатів |

| Військове застосування | Поточний стандарт | Перспективний для довгострокового захисту |

| Інтеграція з SGX | Нативна підтримка | Потребує додаткової адаптації |

Приклад конфігурації Kubernetes для ізольованого аннотування:

text

apiVersion: v1

kind: Pod

metadata:

name: secure-annotation

spec:

containers:

- name: annotator

image: facerua/miltech:v2.3

securityContext:

privileged: false

Інтеграція з бойовими системами

Військова ефективність сучасного поля бою вимагає не лише високоточних даних, а й швидкої, стандартизованої інтеграції з бойовими системами управління та розвідки (C2/C4ISR). Українські кейси останніх років чітко демонструють, що перемога на тактичному рівні часто залежить від здатності передавати оброблену розвідувальну інформацію у реальному часі, навіть через нестабільні канали зв'язку.

Платформа Avengers, інтегрована у систему DELTA через модуль VEZHA, представляє передовий приклад ефективної взаємодії між анотаційними системами та бойовими платформами управління. Ця інтеграція забезпечує аналіз відеопотоків від сотень безпілотних літальних апаратів, виявляючи та класифікуючи понад 4000 розвідувальних об'єктів щоденно. Система використовує штучний інтелект для автоматичного виявлення противника у відеопотоці навіть у складних умовах, таких як камуфляж або густий ліс.

Особливу увагу в реалізації проєкту приділено оптимізації форматів для радіоканалів з низькою пропускною здатністю, що дозволяє зберігати стабільний обмін даними між дронами, артилерією та пунктами управління навіть у польових умовах із обмеженим зв'язком. Для забезпечення сумісності з союзницькими системами та розширення можливостей оперативної взаємодії, застосовується military API integration — API для C2-систем, що повністю відповідають стандартам NATO STANAG, зокрема у частині Tactical Data Links.

Архітектура інтеграції базується на принципах MILS (Multiple Independent Levels of Security), що гарантує безпечний обмін даними та захист від несанкціонованого доступу до трансляцій. Автентифікація через бойову систему DELTA забезпечує цілісність та конфіденційність передачі анотованих даних між екіпажами дронів, артилерійськими підрозділами та командними пунктами.

Додатково, для уніфікації позначок об'єктів та типів загроз, платформа використовує онтології JC3IEDM, що дозволяє системі ефективно класифікувати об'єкти та коректно відображати їх у середовищі спільного оперативного зображення (Common Operational Picture, COP).

Приклад запиту у форматі XML для системи управління вогнем:

xml

<FireMission>

<Target ID="TGT-4572">

<Coordinates>49.4321, 32.8765</Coordinates>

<AnnotationConfidence>0.89</AnnotationConfidence>

</Target>

</FireMission>